getComputedStyle

Window.getComputedStyle()方法返回一个对象,该对象在应用活动样式表并解析这些值可能包含的任何基本计算后报告元素的所有CSS属性的值。 私有的CSS属性值可以通过对象提供的API或通过简单地使用CSS属性名称进行索引来访问。

1 | let style = window.getComputedStyle(element, [pseudoElt]); |

pseudoElt可选,指定一个要匹配的伪元素的字符串。

HTTP协议定义了基本认证过程,允许HTTP服务器对WEB浏览器进行用户身份证的方法。

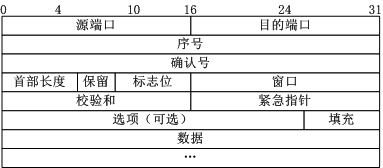

:”合并,并将合并后的字符串用BASE64加密为密文,并于每次请求数据 时,将密文附加于请求头(Request Header)中。TCP报文格式图:

上图中有几个字段需要重点介绍下:

Seq序号,占32位,用来标识从TCP源端向目的端发送的字节流,发起方发送数据时对此进行标记。Ack序号,占32位,只有ACK标志位为1时,确认序号字段才有效,Ack=Seq+1。URG、ACK、PSH、RST、SYN、FIN等,具体含义如下:URG:紧急指针(urgent pointer)有效。ACK:确认序号有效。PSH:接收方应该尽快将这个报文交给应用层。RST:重置连接。SYN:发起一个新连接。FIN:释放一个连接。 注:

确认序号Ack与标志位中的ACK搞混了。确认方Ack=发起方Req+1,两端配对。 application/x-www-form-urlencoded浏览器的原生<form> 表单,如果不设置 enctype 属性,那么最终就会以 application/x-www-form-urlencoded 方式提交数据。 对应postman中的x-www-form-urlencoded。

1 | POST http://www.example.com HTTP/1.1 |

1 | decodeURI('title=test&sub%5B%5D=1&sub%5B%5D=2&sub%5B%5D=3') |

注:提交的数据按照 key1=val1&key2=val2 的方式进行编码,key和val都进行了URL转码